1前言

工控入侵检测系统是专门为工业控制网络量身打造的工控网络安全产品。它能实时监测工控网络的状态,依照安全策略对工业网络的运行状况,进行实时检测与动态监视的安全监测系统;通过对OPC、Modbus、IEC104、SiemensS7等主流工控协议报文的深度检测,基于威胁特征库实时检测来自内部和外部的各种攻击行为;通监测网络流量,判断异常数据,识别各类攻击流量,实时对攻击做出反应,弥补防火墙的不足。系统可以帮助工业用户及时发现可疑威胁,采取应对措施。工控入侵检测系统适用于SCADA、DCS、PCS、PLC等工业控制系统,可以被广泛的应用到石油石化、天然气、电力、智能制造、水利、铁路、城市轨道交通、城市市政以及其他与国计民生紧密相关领域的工业控制系统。

2工控入侵检测系统

2.1产品概述

工控入侵检测系统(IntrusionDetectionSystem,简称“IDS”)是一款能够实时发现网络攻击企图、攻击行为的入侵检测类产品。它通过实时地监视网络,一旦发现异常情况就发出警告,产品采用先进的协议分析和入侵检测引擎,通过硬件驱动优化,能够快速处理网络数据,准确发现各种攻击行为,识别安全威胁和风险,具有较高的入侵检出率和较低的误报率。该系统符合等级保护、分级保护等国家及行业标准,适用于各种需要对网络威胁进行实时监控、监管以及合规的场合。入侵检测系统作为防火墙的补充,被认为是防火墙之后的第二道安全闸门,对网络进行检测,提供对内部攻击、外部攻击和误操作的实时监控,提供动态保护大大提高了网络的安全性。入侵检测系统能够在入侵攻击对网络系统造成危害前,及时检测到入侵攻击的发生,并进行报警;被入侵攻击后,入侵检测系统可以提供详细的攻击信息,便于取证分析。入侵检测系统很好的弥补了防火墙的不足,通过部署入侵检测系统,可以有效的监视网络中所有实时传输的数据,提供专业全面入侵检测能力,通过协议状态检查和智能关联分析,提供给用户全面的信息展现和安全预警,为改善用户网络的风险控制环境提供决策依据,是整个网络体系中不可或缺的一部分。

2.2主要功能

2.2.1基于会话的流量审计

2.2.1.1会话分析 IDS可以基于状态检测机制对会话进行分析,它会跟踪会话从建立、维持到中止的全过程,已建合法连接的后续数据通信可以直接放行,极大的简化了配置、提高了效率。所有的会话都会维持在会话表中,还可以供管理员分析和排错使用。

2.2.1.2流量分析 IPS可以基于端口进行流量图展示,查看各个IP地址的流量值,进行TOP20排名;分析展示不同字节流量占比;基于应用进行排行。

2.2.2强大的攻击库

IPS特征库内置7000多种攻击特征,并支持特征库更新,确保用户在实现对最新攻击方式的检测。IPS特征库中包含大量国内特有的攻击或应用。IPS支持溢出类攻击、暴力破解类攻击、后门类攻击、CGI类攻击、SQL注入类攻击、Webshell类攻击、跨站脚本类攻击、扫描类攻击、跨站请求伪造攻击、分布式拒绝服务攻击等多种攻击检测,支持会话管理,防范全连接攻击行为。IPS系统支持多种常见的DDoS攻击监测,如SYNflood、UDPflood、ICMPflood、Portscan、ICMPsweep等。

2.2.3网站分类与过滤系统

支持动态过滤服务,通过对网站分类,配置访问检测策略,用户只需要在系统设置阻断某类站点便可批量屏蔽不良网站。

当内网用户访问外部网站(如www.google.com)时,内网用户访问外部网站时,IPS会将该网站的URL发往KServices服务器进行查询,返回分类信息,若存在访问行为,将被检测将生成告警。

2.2.4Email过滤邮件

过滤功能可以根据不同邮件协议,对IP地址、URL、垃圾邮件、IP地址黑白名单、关键字、HELODNS等进行过滤和检查,丢弃标记的垃圾邮件。同时支持自定义禁忌词汇,并通过配置进行禁止。

2.2.5数据泄露检测

信息泄露检测功能,主要实现检测及阻断可能造成泄漏的数据,及对数据进行归档。信息通过Web、电子邮件、FTP、NNTP、IM及会话控制等方式进行传输进,都可以被有效的控制和监控。数据泄漏防护对于电子邮件的检查,包括主体、主题、发送方、接收方、附件、邮件大小、是否加密等多种方式进行检测。当通过邮件或HTTP方式传输文件时,可以检测TXT、Word、PDF的文本内容,对其中有可能产生数据泄漏的内容进行控制。当发现有数据泄露行为时,可采取的处理动作包括屏蔽、例外、封禁、封禁发送者、隔离来源IP地址或接口等方式。数据泄露防护功能还可以对内容进行归档功能,信息可以归档在本地硬盘或远端设备中,方便以后进行提取、检查。

2.2.6应用检测系统

支持应用识别库,包含海量的应用程序,并保证识应用库处于最新状态;支持2000种以上网络主流应用数据识别。

文件类型识别:识别并过滤HTTP、FTP、mail方式上传下载的文件,即使删除文件扩展名、篡改扩展名、压缩、加密后再上传,设备同样能识别和报警。深度内容检测:IM聊天、在线炒股、网络游戏、在线流媒体、P2P应用、Email、常用TCP/IP协议等,基于数据包特征精准识别,且支持管理员自行定义新规则。

2.2.7流量检测网行为管理

产品可以设置共享的带宽控制,配置后该端口下的策略共享带宽。设置基于每IP的流量控制策略,每个IP分配固定的带宽。上网行为管理还可以设置基于应用的带宽控制方案,为特殊的应用提供固定的带宽。

2.2.8工控协议深度解析

支持OPC、Modbus、IEC104、DNP3、BACnet、RSSP、S7、IEC61850、OPCUA等多种工控协议,报文深度解析粒度可达值域级;支持报文格式检查、功能码控制、动态端口识别、寄存器控制,连接状态控制等的检测。

2.2.9强大的安全检测功能

IPS特征库内置7000多种攻击特征,并支持特征库更新。IPS特征库中包含大量国内特有的攻击或应用,有效防御工控协议和工控厂家的漏洞,涵盖了DNP3,ICCP,Modus等多种工控协议漏洞和研华、施耐德、西门子、ABB、浙大、新华、和利时等工控厂家漏洞。

支持防病毒检测支持扫描HTTP、FTP、HTTPS、POP3、IMAP等协议中的病毒,阻断办公网病毒攻击向工控网传播。

2.2.10工控行为自学习

基于对工控协议的深度解析,分析工控协议通信行为过程,自动学习基于工控协议的操作行为和规则,对正常工控协议的通信行为建立模型,以此作为可信白名单防护基线,保障业务正常运行的同时阻止、异常攻击行为。

2.2.11日志和报告

管理员可以根据组织的现实情况和关注点定制、定期导出所需报表,形成网络调整依据、组织网络资源使用情况报告、员工工作情况报告等,日志工具主要包括。日志配置:用户可以自己设置日志的保存,设置E-mail报警,查看事件日志等。日志访问:用户可以查看各种过滤日志,包括应用程序日志、安全审计日志、电子邮件过滤日志、攻击日志、Web过滤日志、防病毒日志、事件日志、流量日志、网络扫描日志等。归档文件读取:用户可以查看上网行为管理中归档的各种文件,包括IPS包、隔离文件、E-mail、HTTP、FTP、IM、VoIP等。用户可以导入导出各种Log。对比报表:汇总对比、指定用户组/指定用户的对比、指定时间的对比等。统计模板:上网流量/行为/时间统计、病毒信息统计、关键字报表、网络热帖报表、热门论坛报表、外发文件行为报表、危险行为报表。

查询工具:流量查询、时间查询、病毒日志查询、安全日志查询、操作日志查询等。

2.3技术优势

2.3.1全面的工控协议支持

支持多种工控协议识别和深度解析检测及自定义,包括OPC、Modbus、IEC104、DNP3、BACnet、RSSP、S7、IEC61850、OPCUA等。指令级的精准检测,对现场通讯指令操作行为实时告警。

2.3.2灵活简便的部署模式

产品主要部署方式为旁路,通过获取交换机镜像,采集生产网络通讯数据,不改变已有的网络架构和通讯配置。

2.3.3便捷的访问控制规则构建

采用流量智能学习引擎构建白名单访问控制规则;同时降低人工部署安全规则的成本和缺陷;支持白名单规则自定义,便于快速补充规则。

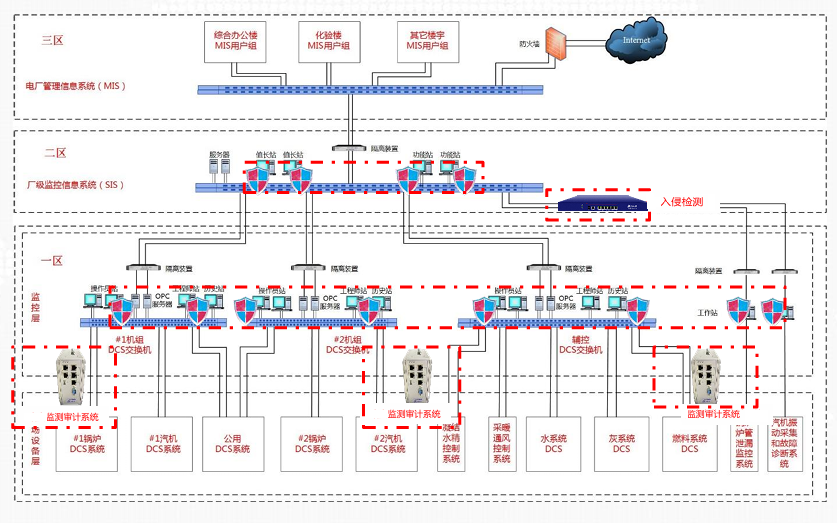

3典型应用场景–管理网与控制网隔离

工业防火墙可将控制网分成不同的安全区域,控制安全区域之间的访问,并深度过滤各区域按照等保2.0的要求,控制设备自身应实现相应级别安全通用要求提出的身份鉴别、访问控制和安全审计的要求在操作员和工程师站安装部署主机安全加固软件,能够提高工作站的安全等级、抵御网络攻击、病毒入侵的能力。等保三级安全计算环境的安全要求如下:

⚫身份鉴别、访问控制

⚫安全审计、入侵防范

⚫恶意代码防范、数据完整性

⚫控制设备安全