电力二次系统安全防护总体方案

1 总则

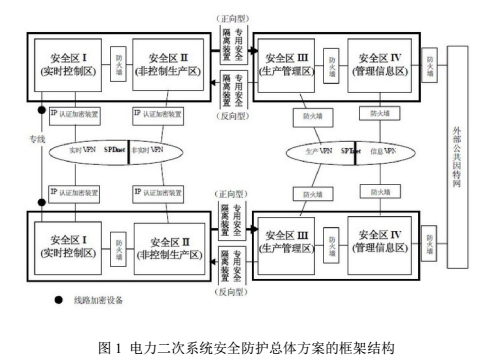

电力二次系统安全防护的总体原则是“安全分区、网络专用、横向隔离、纵向认证”。

2 安全防护方案

2.1 安全分区

原则上划分为生产控制大区和管理信息大区。生产控制大区可以分为控制区(又称安全区Ⅰ)和非控制区(又称安全区Ⅱ)。

2.1.1 生产控制大区的安全区划分

(1)控制区(安全区Ⅰ)

控制区中的业务系统或功能模块(或子系统)的典型特征为;是电力生产的重要环节,直接实现对电力一次系统的实时监控,纵向使用电力调度数据网络或专用通道,是安全防护的重点与核心。

控制区的典型业务系统包括电力数据采集和监控系统、能量管理系统、广域相量测量系统、配电网自动化系统、变电站自动化系统、发电厂自动控制系统等,其主要使用者为调度员和运行操作人员,数据传输实时性为毫秒级或秒级,其数据通信使用电力调度数据网的实时子网或专用通道进行传输。该区内还包括采用专用通道的控制系统,如:继电保护、安全自动控制系统、低频(或低压)自动减负荷系统、负荷管理系统等,这类系统对数据传输的实时性要求为毫秒级或秒级,其中负荷管理系统为分钟级。

(2)非控制区(安全区Ⅱ)

非控制区中的业务系统或其功能模块的典型特征为:是电力生产的必要环节,在线运行但不具备控制功能,使用电力调度数据网络,与控制区中的业务系统或功能模块联系紧密。

非控制区的典型业务系统包括调度员培训模拟系统、水库调度自动化系统、继电保护及故障录波信息管理系统、电能量计量系统、电力市场运营系统等,其主要使用者分别为电力调度员、水电调度员、继电保护人员及电力市场交易员等。在厂站端还包括电能量远方终端、故障录波装置及发电厂的报价系统等。非控制区的数据采集频度是分钟级或小时级,其数据通信使用电力调度数据网的非实时子网。

2.1.2 管理信息大区的安全区划分

管理信息大区是指生产控制大区以外的电力企业管理业务系统的集合。电力企业可根据具体情况划分安全区,但不应影响生产控制大区的安全。

2.1.3 生产控制大区内部安全防护要求

(1)禁止生产控制大区内部的E-Mail 服务,禁止控制区内通用的WEB 服务。

(2)允许非控制区内部业务系统采用B/S 结构,但仅限于业务系统内部使用。允许提供纵向安全WEB 服务,可以采用经过安全加固且支持HTTPS 的安全WEB 服务器和WEB 浏览工作站。

(3)生产控制大区重要业务(如SCADA/AGC、电力市场交易等)的远程通信必须采用加密认证机制,对已有系统应逐步改造。

(4)生产控制大区内的业务系统间应该采取VLAN 和访问控制等安全措施,限制系统间的直接互通。

(5)生产控制大区的拨号访问服务,服务器和用户端均应使用经国家指定部门认证的安全加固的操作系统,并采取加密、认证和访问控制等安全防护措施。

(6)生产控制大区边界上可以部署入侵检测系统IDS。

(7)生产控制大区应部署安全审计措施,把安全审计与安全区网络管理系统、综合告警系统、IDS 管理系统、敏感业务服务器登录认证和授权、应用访问权限相结合。

(8)生产控制大区应该统一部署恶意代码防护系统,采取防范恶意代码措施。病毒库、木马库以及IDS 规则库的更新应该离线进行。

2.2 网络专用

电力调度数据网是为生产控制大区服务的专用数据网络,承载电力实时控制、在线生产交易等业务。安全区的外部边界网络之间的安全防护隔离强度应该和所连接的安全区之间的安全防护隔离强度相匹配。

电力调度数据网应当在专用通道上使用独立的网络设备组网,采用基于SDH/PDH 不同通道、不同光波长、不同纤芯等方式,在物理层面上实现与电力企业其它数据网及外部公共信息网的安全隔离。

电力调度数据网划分为逻辑隔离的实时子网和非实时子网,分别连接控制区和非控制区。可采用MPLS-VPN 技术、安全隧道技术、PVC 技术、静态路由等构造子网。

电力调度数据网应当采用以下安全防护措施:

(1)网络路由防护

按照电力调度管理体系及数据网络技术规范,采用虚拟专网技术,将电力调度数据网分割为逻辑上相对独立的实时子网和非实时子网,分别对应控制业务和非控制生产业务,保证实时业务的封闭性和高等级的网络服务质量。

(2)网络边界防护

应当采用严格的接入控制措施,保证业务系统接入的可信性。经过授权的节点允许接入电力调度数据网,进行广域网通信。数据网络与业务系统边界采用必要的访问控制措施,对通信方式与通信业务类型进行控制;在生产控制大区与电力调度数据网的纵向交接处应当采取相应的安全隔离、加密、认证等防护措施。对于实时控制等重要业务,应该通过纵向加密认证装置或加密认证网关接入调度数据网。

(3)网络设备的安全配置

网络设备的安全配置包括关闭或限定网络服务、避免使用默认路由、关闭网络边界OSPF 路由功能、采用安全增强的SNMPv2 及以上版本的网管协议、设置受信任的网络地址范围、记录设备日志、设置高强度的密码、开启访问控制列表、封闭空闲的网络端口等。

(4)数据网络安全的分层分区设置

电力调度数据网采用安全分层分区设置的原则。省级以上调度中心和网调以上直调厂站节点构成调度数据网骨干网(简称骨干网)。省调、地调和县调及省、地直调厂站节点构成省级调度数据网(简称省网)。

县调和配网内部生产控制大区专用节点构成县级专用数据网。县调自动化、配网自动化、负荷管理系统与被控对象之间的数据通信可采用专用数据网络,不具备专网条件的也可采用公用通信网络(不包括因特网),且必须采取安全防护措施。

各层面的数据网络之间应该通过路由限制措施进行安全隔离。当县调或配调内部采用公用通信网时,禁止与调度数据网互联。保证网络故障和安全事件限制在局部区域之内。

企业内部管理信息大区纵向互联采用电力企业数据网或互联网,电力企业数据网为电力企业内网。

2.3 横向隔离

2.3.1 横向隔离是电力二次安全防护体系的横向防线。采用不同强度的安全设备隔离各安全区,在生产控制大区与管理信息大区之间必须设置经国家指定部门检测认证的电力专用横向单向安全隔离装置,隔离强度应接近或达到物理隔离。电力专用横向单向安全隔离装置作为生产控制大区与管理信息大区之间的必备边界防护措施,是横向防护的关键设备。生产控制大区内部的安全区之间应当采用具有访问控制功能的网络设备、防火墙或者相当功能的设施,实现逻辑隔离。

2.3.2 按照数据通信方向电力专用横向单向安全隔离装置分为正向型和反向型。正向安全隔离装置用于生产控制大区到管理信息大区的非网络方式的单向数据传输。反向安全隔离装置用于从管理信息大区到生产控制大区单向数据传输,是管理信息大区到生产控制大区的唯一数据传输途径。反向安全隔离装置集中接收管理信息大区发向生产控制大区的数据,进行签名验证、内容过滤、有效性检查等处理后,转发给生产控制大区内部的接收程序。专用横向单向隔离装置应该满足实时性、可靠性和传输流量等方面的要求。

2.3.3 严格禁止E-Mail、WEB、Telnet、Rlogin、FTP 等安全风险高的通用网络服务和以B/S 或C/S 方式的数据库访问穿越专用横向单向安全隔离装置,仅允许纯数据的单向安全传输。

控制区与非控制区之间应采用国产硬件防火墙、具有访问控制功能的设备或相当功能的设施进行逻辑隔离。

2.4 纵向认证

2.4.1 纵向加密认证是电力二次系统安全防护体系的纵向防线。采用认证、加密、访问控制等技术措施实现数据的远方安全传输以及纵向边界的安全防护。对于重点防护的调度中心、发电厂、变电站在生产控制大区与广域网的纵向连接处应当设置经过国家指定部门检测认证的电力专用纵向加密认证装置或者加密认证网关及相应设施,实现双向身份认证、数据加密和访问控制。暂时不具备条件的可以采用硬件防火墙或网络设备的访问控制技术临时代替。

2.4.2 纵向加密认证装置及加密认证网关用于生产控制大区的广域网边界防护。纵向加密认证装置为广域网通信提供认证与加密功能,实现数据传输的机密性、完整性保护,同时具有类似防火墙的安全过滤功能。加密认证网关除具有加密认证装置的全部功能外,还应实现对电力系统数据通信应用层协议及报文的处理功能。

2.4.3 对处于外部网络边界的其他通信网关,应进行操作系统的安全加固,对于新上的系统应支持加密认证的功能。

2.4.4 重点防护的调度中心和重要厂站两侧均应配置纵向加密认证装置;当调度中心侧已配置纵向加密认证装置时,与其相连的小型厂站侧可以不配备该装置,此时至少实现安全过滤功能。

2.4.5 传统的基于专用通道的数据通信不涉及网络安全问题,新建系统可逐步采用加密等技术保护关键厂站及关键业务。